Qu’est-ce que la directive 2 sur les réseaux et les systèmes d’information ?

À l’ère du numérique, la cybersécurité ne consiste pas seulement à protéger les données ; il s’agit de veiller à ce que le tissu même de notre infrastructure critique reste intact et résilient contre les menaces. L’introduction de la Directive 2 sur la sécurité des réseaux et de l’information (NIS2) par l’Union européenne marque une étape importante en direction d’un écosystème numérique plus sûr et plus stable. En tant que vétérans de la protection des données, nous avons été les témoins directs de l’évolution des menaces numériques et de la sophistication croissante des cyberadversaires. C’est dans ce contexte que nous nous penchons sur l’importance de NIS2 et son potentiel pour redéfinir le paysage de la cybersécurité des services essentiels et numériques.

Extension et renforcement de son prédécesseur, la directive NIS (2016), NIS2 est une refonte importante du paysage réglementaire de la cybersécurité de l’UE, visant à renforcer le niveau global de cyber-résilience dans les États membres et toutes les entités qui font des affaires avec eux. Elle élargit le champ d’application de la directive NIS initiale en élargissant l’éventail des secteurs et des types d’entités relevant de sa compétence, y compris ceux qui sont considérés comme jouant un rôle « essentiel » et « important » dans le marché intérieur de l’UE.

Pour ces organisations, la NIS2 représente un pas en avant en matière de conformité de la sécurité : soit elles se retrouveront incluses dans le champ d’application de la réglementation pour la première fois, soit elles seront soumises à des normes (et des pénalités) beaucoup plus strictes que celles de la directive précédente.

Le NIS2 introduit des obligations plus importantes, exigeant des entités qu’elles adoptent des mécanismes complets de déclaration des incidents, des pratiques de gestion des risques robustes, des mesures de responsabilisation d’entreprise et des stratégies efficaces de continuité de l’activité. De manière significative, cette directive a également des conséquences importantes en cas de non-conformité, notamment sous forme d’amendes substantielles et de risques de contentieux.

Puisqu’il s’agit d’une directive de l’UE, la NIS2 connaîtra des variantes dans sa mise en œuvre par les États membres. Cela compliquera sans doute les choses pour les entreprises opérant de façon transfrontalière au sein de l’UE. Cependant, le message est clair : La préparation n’est pas négociable. Les entreprises de l’UE doivent prendre des mesures proactives pour comprendre la réglementation, évaluer ses implications pour leurs activités et élaborer un plan d’action pour garantir la conformité.

Qui est concerné par NIS2 ?

NIS2 élargit considérablement le champ d’application de la réglementation au-delà de son prédécesseur, en jetant un filet beaucoup plus large sur un éventail de secteurs jugés critiques pour le marché international de l’UE. Cette expansion couvre non seulement les secteurs considérés comme directement critiques, mais aussi ceux qui font partie de la chaîne d’approvisionnement de ces secteurs, ce qui augmente le nombre d’entreprises et de secteurs qui font maintenant l’objet d’une surveillance réglementaire.

L’une des principales évolutions de la NIS2 est le classement des entités en deux catégories : « essentielle » et « importante ». Cette distinction a une incidence sur la portée de la directive et sur ses implications pour différents types d’organisations.

Entités essentielles

Cette catégorie, déjà reconnue par la NIS, englobe les secteurs fondamentaux pour le bien-être sociétal et économique. Les secteurs suivants relèvent des « entités essentielles » :

Énergie

- Secteurs de l’électricité, du pétrole et du gaz, dont la production, la distribution et le stockage

Transport

- Transports aériens, ferroviaires, maritimes et routiers

Infrastructures des marchés bancaires et financiers (également couvertes par la loi DORA)

- Banques, bourses et prestataires de services de paiement

Santé

- Prestataires de soins de santé, laboratoires de recherche et entités impliquées dans la distribution de vaccins ou de médicaments

Gestion de l’eau potable et des eaux usées

Infrastructure numérique

- Points d’échange Internet, fournisseurs de services DNS et datacenters

Administration publique

- Organisations centrales et régionales

Pour ces entités, la NIS2 réaffirme leur statut stratégique et renforce les exigences de conformité. Par exemple, le signalement des incidents doit avoir lieu dans les 24 heures, un changement capital par rapport à la directive précédente. Le changement le plus important pour ces entreprises est l’introduction d’amendes substantielles et de conséquences en cas de non-conformité. Les règles ont donc changé et les enjeux n’ont jamais été aussi élevés.

Entités importantes

Les « entités importantes » sont un tout nouvel ajout à NIS2, ce qui signifie que la directive couvrira ces organisations pour la première fois.

Services postaux et de messagerie

Fabrication de certains produits critiques

- Produits pharmaceutiques, produits chimiques et dispositifs médicaux

Gestion des déchets

Administration publique

Espace

- Infrastructures spatiales au sol

Recherche

Services numériques

- Plateformes de réseautage social, marchés en ligne et moteurs de recherche

Production, transformation et distribution de denrées alimentaires

- Production et distribution de denrées alimentaires d’origine animale

Réseaux ou services de communications électroniques

Fournisseurs de services numériques

- Services de cloud computing

- Réseaux de diffusion de contenu (CDN)

- Fournisseurs de services gérés (MSP)

- Fournisseurs de services de sécurité gérés (MSSP)

Compte tenu de l’ampleur des exigences et de l’échéancier plus court, cela peut représenter un défi initial plus important. La bonne nouvelle pour ces entités est que la directive impose des obligations moins strictes que les organisations classées comme « essentielles », avec des répercussions potentielles moindres en cas de non-conformité. Cependant, la nécessité de se préparer ne doit pas être sous-estimée.

En bref, la directive NIS2 élargit le champ d’application de la réglementation, couvrant davantage de secteurs et introduisant un système de classification qui dicte le niveau des exigences et des sanctions potentielles. Pour savoir comment se préparer à NIS2, les entreprises doivent comprendre à quelle classification elles appartiennent afin de savoir ce que l’on attend d’elles et les conséquences possibles.

Implication de la NIS2 pour les organisations

Une fois que les organisations ont compris si (et où) elles entrent dans le champ d’application de NIS2, l’étape suivante consiste à clarifier les implications de la directive.

L’introduction de conséquences plus importantes

La directive NIS2 introduit des règles plus strictes et entraîne des conséquences plus importantes pour les organisations en termes de conformité, d’obligations de cybersécurité et de sanctions potentielles. Voici un aperçu de ces conséquences :

- Champ d’application élargi et exigences plus strictes

Couverture élargie : De plus en plus de secteurs et d’entités sont désormais couverts par la norme NIS2, ce qui signifie qu’un plus grand nombre d’organisations doivent se conformer aux obligations de la directive en matière de cybersécurité.Exigences de sécurité plus strictes : Les organisations doivent mettre en œuvre des mesures de cybersécurité plus strictes, telles que la détection des incidents, la gestion des risques et la sécurité de la chaîne d’approvisionnement.

- Obligations de déclaration accrues

Signalement obligatoire des incidents :

- Notification initiale : Les organisations doivent signaler tout incident de cybersécurité significatif à l’autorité nationale compétente dans les 24 heures.

- Rapport d’incident détaillé : Un rapport plus détaillé doit suivre dans les 72 heures suivant la notification initiale.

- Application plus stricte et sanctions

Surveillance améliorée : Les autorités nationales disposeront de pouvoirs d’exécution renforcés pour superviser les organisations, y compris la capacité de mener des audits et d’exiger des preuves de conformité.

Sanctions et amendes :

- Entités essentielles : les amendes peuvent atteindre 10 millions d’euros ou 2 % du chiffre d’affaires annuel mondial total, selon le montant le plus élevé.

- Entités importantes : les amendes peuvent atteindre 7 millions d’euros ou 1,4 % du chiffre d’affaires annuel mondial total, selon le montant le plus élevé.

Suspension temporaire : dans les cas graves de non-conformité, les autorités peuvent suspendre temporairement la fourniture des services.

- Mesures de gouvernance obligatoires

Responsabilisation de la direction :

- La haute direction doit superviser la gestion des risques liés à la cybersécurité.

- Les conseils d’administration et la direction générale peuvent être tenus personnellement responsables du non-respect des obligations de la directive.

- Risques liés aux tiers et à la chaîne d’approvisionnement

Gestion des fournisseurs : les organisations doivent s’assurer que leurs fournisseurs et leurs prestataires de services tiers respectent les normes de cybersécurité.

Sécurité de la chaîne d’approvisionnement : les organisations doivent évaluer la sécurité de leur chaîne d’approvisionnement et mettre en œuvre des processus de gestion des risques.

- Partage de l’information et collaboration

Échange d’informations : les organisations sont incitées à partager des informations liées à la cybersécurité au sein de leur secteur afin d’améliorer la défense collective.

Coopération CSIRT : une coopération plus étroite avec les équipes d’intervention en cas d’incident de sécurité informatique (CSIRT) est nécessaire.

- Cadre de gestion des risques

Évaluation des risques : Les organisations doivent régulièrement procéder à des évaluations complètes des risques.

Mise en œuvre de mesures : à partir des évaluations des risques, les organisations doivent mettre en œuvre des mesures techniques et organisationnelles appropriées, telles que la sécurité des réseaux, la gestion des incidents et la planification de la continuité de l’activité.

Les organisations concernées par la directive NIS2 feront l’objet d’un examen réglementaire plus rigoureux et de sanctions plus sévères si elles ne s’y conforment pas. Il est essentiel pour eux de s’adapter en améliorant les mesures de cybersécurité, les procédures de réponse aux incidents et les cadres de gouvernance pour répondre aux nouvelles exigences.

Responsabilités organisationnelles étendues

La directive NIS2 exige des organisations qu’elles adoptent une approche globale et structurée de la cybersécurité et assigne une série de responsabilités aux entités essentielles et importantes. Voici un résumé de ces responsabilités organisationnelles :

- Gestion des risques de cybersécurité

Évaluation des risques : Effectuez régulièrement des évaluations des risques en matière de cybersécurité afin d’identifier et de gérer les risques pour l’organisation et sa chaîne d’approvisionnement.

Règles de sécurité : mettre en œuvre des stratégies de cybersécurité complètes couvrant l’ensemble de l’organisation.

- Implémentation de mesures de sécurité

Sécurité des réseaux : assurer la sécurité des réseaux et des systèmes d’information, notamment leur sécurité physique et environnementale.

Contrôle d’accès : mise en œuvre de systèmes de gestion des identités et des accès pour limiter les accès non autorisés.

Intervention en cas d’incident : élaborer et tenir à jour des plans efficaces d’intervention en cas d’incident et de gestion de crise.

Supervision des systèmes : surveillance des réseaux et des systèmes afin de détecter les incidents de cybersécurité.

- Signalement des incidents

Notification initiale : Signalez les incidents de cybersécurité significatifs à l’autorité nationale compétente dans les 24 heures suivant leur détection.

Rapports détaillés : Fournissez un rapport d’incident plus complet dans les 72 heures.

Rapport de suivi : une fois l’incident résolu, transmettre un rapport final détaillant les causes premières et les actions de remédiation entreprises.

- Sécurité de la chaîne d’approvisionnement

Gestion des risques liés aux fournisseurs : évaluez la posture de cybersécurité des fournisseurs et des prestataires de services tiers.

Obligations contractuelles : Inclure des exigences en matière de cybersécurité dans les contrats avec les fournisseurs pour assurer la conformité.

- Gouvernance et reddition de comptes

Surveillance par la direction : faire en sorte que la haute direction soit impliquée dans la surveillance de la gestion des risques de cybersécurité.

Responsabilité personnelle : la haute direction peut être tenue personnellement responsable de la non-conformité aux exigences de la directive.

Formation et sensibilisation : Offrir une formation de sensibilisation à la cybersécurité aux employés et assurer une mise à jour régulière des compétences.

- Coopération et partage de l’information

Partage de l’information : Participer à des réseaux d’échange d’informations et partager des renseignements pertinents sur les menaces avec les pairs et les autorités du secteur.

Collaboration CSIRT : coopérer avec les équipes d’intervention en cas d’incident de sécurité (CSIRT) et d’autres autorités nationales compétentes.

- Gestion de crise et résilience

Planification de la continuité de l’activité : élaborer et actualiser des plans de continuité de l’activité et de reprise après incident.

Tests de résilience : Effectuez régulièrement des exercices et des tests pour assurer la résilience du système.

- Documentation et audits

Tenue de registres : Tenir à jour la documentation des politiques de cybersécurité, des évaluations des risques et des rapports d’incidents.

Conformité aux audits : se préparer aux audits des autorités nationales et fournir des preuves de conformité.

- Mesures sectorielles

Exigences sectorielles : Mettre en œuvre des mesures supplémentaires propres au secteur de l’organisation, conformément à la directive.

NIS2 impose une approche holistique de la cybersécurité qui exige des organisations non seulement qu’elles protègent leurs propres réseaux, mais qu’elles prennent également en compte les risques dans l’ensemble de leurs chaînes d’approvisionnement et de leurs secteurs industriels. La conformité exige l’amélioration continue des stratégies de cybersécurité, de la gouvernance et des mécanismes de création de rapports.

Bien que les exigences générales montrent assez bien aux entreprises sur quoi se concentrer pour préparer leur personnel, leurs processus et leurs technologies à la directive NIS2, comme pour toute réglementation, le diable se cache dans les détails.

Il est essentiel d’examiner entièrement la directive ou de travailler avec un partenaire qui en comprend les tenants et les aboutissants. Surtout, parvenir à suivre les variantes de son application entre les différents États membres sera essentiel pour garantir la conformité, en particulier pour les entreprises travaillant dans plusieurs États ou depuis l’étranger.

Étapes clés pour se préparer à la conformité NIS2

Les entreprises doivent se préparer de manière proactive à mesure que la directive NIS2 prend forme dans l’Union européenne. Cette section décrit les principales étapes qu’une entité doit suivre pour se préparer à la directive NIS2 :

Comprendre la directive

Comme pour la plupart des projets à l’échelle de l’entreprise, vous devez commencer par établir un plan complet, faire l’inventaire de ce que vous possédez déjà et déterminer ce à quoi vous devez aboutir.

- Comprendre le champ d’application

Identifiez l’applicabilité : déterminez si votre organisation relève de la catégorie d’entité « essentielle » ou « importante ».

Cartographier les services stratégiques : identifier tous les services essentiels et l’infrastructure numérique qui peuvent être concernés par la directive.

- Effectuer une analyse des écarts

Évaluation par rapport à NIS2 : Comparez vos pratiques de cybersécurité actuelles avec les exigences NIS2.

Identifiez les lacunes : Mettez en évidence les lacunes dans les politiques, les procédures et les mesures techniques qui doivent être comblées.

- Élaborer une feuille de route de conformité

Hiérarchiser les actions : Classer par ordre de priorité les actions requises pour combler les lacunes identifiées.

Chronologie : établir un calendrier de mise en conformité indiquent les différentes étapes et les équipes responsables.

- Renforcer la gouvernance de la cybersécurité

Attribuer des responsabilités : Désignez un responsable de la sécurité des systèmes d’information (RSSI) ou un rôle équivalent.

Surveillance de la direction : S’assurer que la haute direction est engagée dans la stratégie et la gouvernance de cybersécurité.

Les équipes chargées de la sécurité, de l’informatique et de la conformité ne peuvent pas répondre seules aux exigences NIS2. Cela passe par un effort collectif. Des étapes initiales de la planification à un examen et une maintenance continus, faites en sorte que chaque partie concernée soit impliquée.

Collaboration inter-équipes : La mise en œuvre des mesures et des processus de sécurité requis exige la collaboration et l’adhésion de tous les niveaux de l’organisation. Le soutien de la direction est crucial pour amorcer le changement car c’est aux dirigeants de l’entreprise que la NIS2 assigne la responsabilité de la cybersécurité. Les équipes IT, de sécurité et d’exploitation doivent également travailler ensemble pour mettre en œuvre efficacement les mesures de sécurité, de sauvegarde et de chiffrement.

- Mettre en œuvre un cadre de gestion des cyber-risques

Évaluation des risques : Effectuer régulièrement des évaluations des risques des actifs critiques et des chaînes d’approvisionnement.

Mesures d’atténuation : Élaborer et mettre en œuvre des mesures d’atténuation des risques en fonction des résultats de l’évaluation.

- Renforcer les capacités de réponse aux incidents

Plan d’intervention en cas d’incident : mettre à jour ou établir un plan d’intervention en cas d’incident et de gestion de crise.

Mécanismes de signalement : Mettre en œuvre des mécanismes de signalement des incidents aux autorités dans les délais requis. NIS2 exige d’avoir un plan complet pour les incidents de sécurité qui comprend le maintien des opérations et de la continuité pendant et après un incident. Elles ont donc besoin d’une équipe dédiée à la réponse aux incidents, comprenant des parties prenantes issues de différentes unités opérationnelles, pour définir et déployer régulièrement un processus efficace de réponse aux incidents.

Détection des menaces : La détection précoce des incidents, tels que les attaques de ransomware susceptibles de pénétrer les systèmes bien à l’avance, est essentielle. Investissez dans des fonctionnalités de détection des menaces, de supervision, d’alerte et de détection des logiciels malveillants afin de repérer les incidents le plus tôt possible.

Stratégie de sauvegarde : Assurez-vous que des sauvegardes actualisées sont en place, en donnant la priorité aux données stratégiques. Il est conseillé de suivre la règle d’or de Veeam pour la sauvegarde : 3-2-1-1-0. Cela comprend le fait de disposer de trois copies des données sur deux supports différents, dont une copie hors site et une copie entièrement isolée, inaltérable ou hors ligne, avec objectif zéro erreur de vérification de la sauvegarde et restauration.

Intervention et restauration : Élaborer des processus de signalement et de communication des incidents pendant un incident. Pour la restauration, mettez en place des processus de reprise après incident pour assurer la continuité de l’activité. Des sauvegardes fiables sont essentielles, mais un processus de restauration performant intégrant la planification de la restauration dans un environnement cloisonné et sécurisé est vital pour limiter les temps d’arrêt et les coûts associés.

Planification stratégique des environnements de restauration : il est crucial que les entreprises tiennent compte de leurs environnements de restauration. Souvent, vous ne pouvez pas restaurer dans le même environnement que celui dans lequel l’incident s’est produit. Il est essentiel de planifier à l’avance un environnement de restauration distinct et sécurisé.

- Renforcer la sécurité de la chaîne d’approvisionnement

Gestion des risques liés aux fournisseurs : évaluer et surveiller les pratiques des fournisseurs et des tiers en matière de cybersécurité.

Clauses contractuelles : Inclure les exigences en matière de cybersécurité dans les contrats avec les fournisseurs.

- Améliorer la sécurité, la supervision et les tests

Supervision continue : déployez des outils pour la supervision du réseau et du système.

Tests de sécurité : Effectuez régulièrement des tests d’intrusion, des évaluations de vulnérabilité et des simulations d’hameçonnage.

- Accroître la sensibilisation et la formation des employés

Programmes de formation : Offrez régulièrement aux employés une formation sur la cybersécurité, adaptée à leurs rôles.

Simulations : Mener des campagnes de sensibilisation à la sécurité et des simulations d’hameçonnage.

Il est essentiel que cette formation ne soit pas une action ponctuelle, mais un processus continu qui permet de rester conscient des responsabilités à long terme, d’évoluer au fil du temps et d’intégrer efficacement les nouveaux employés.

- Se préparer aux audits et réunir la documentation

Tenue de registres : Documentez toutes les mesures de cybersécurité, les rapports d’incidents et les évaluations des risques.

Préparation à l’audit : Effectuer des audits internes pour s’assurer de la conformité et identifier les domaines à améliorer.

- Participer à la diffusion de l’information

Réseaux d’échange d’information : Joignez-vous à des réseaux d’échange d’information pertinents dans votre secteur.

Collaboration CSIRT : établir des relations avec les équipes d’intervention en cas d’incident de sécurité informatique (CSIRT) pour établir une réponse coordonnée aux incidents.

- Rester informé de l’évolution des directives liées aux différents secteurs d’activité

Directives nationales : Suivez les directives et les meilleures pratiques émises par les autorités nationales compétentes.

Normes sectorielles : mettre en œuvre des mesures sectorielles supplémentaires selon les besoins.

Alors que l’Union européenne introduit la directive NIS2, les entreprises de divers secteurs doivent renforcer leurs pratiques en matière de cybersécurité et de résilience.

Partout où les entreprises sont soumises au champ d’application de la directive, s’y préparer sera un nouveau défi : des entités « importantes » naviguent dans ces eaux pour la première fois. En revanche, les entités « essentielles » doivent répondre à des exigences encore plus strictes qu’auparavant. Malgré les différences dans l’exécution des détails et des exigences entre les différents États membres de l’UE, les principes fondamentaux de NIS2 sont suffisamment cohérents pour que les organisations commencent à se préparer dès maintenant.

Bien qu’on puisse facilement voir un inconvénient ou un fardeau dans ce type d’obligation réglementaire, les entreprises devraient au contraire y voir un atout. Les pratiques et exigences définies dans NIS2 sont essentielles pour protéger les entreprises contre les cybermenaces croissantes – les entreprises doivent adopter ces pratiques si elles ne font pas déjà partie de leur posture de sécurité.

Comment Veeam peut vous aider

Répondre aux exigences NIS2 est une mission à l’échelle de l’organisation, de haut en bas. Pour de nombreuses entreprises, cela signifiera la mise en œuvre d’une foule de nouveaux processus et de nouvelles technologies.

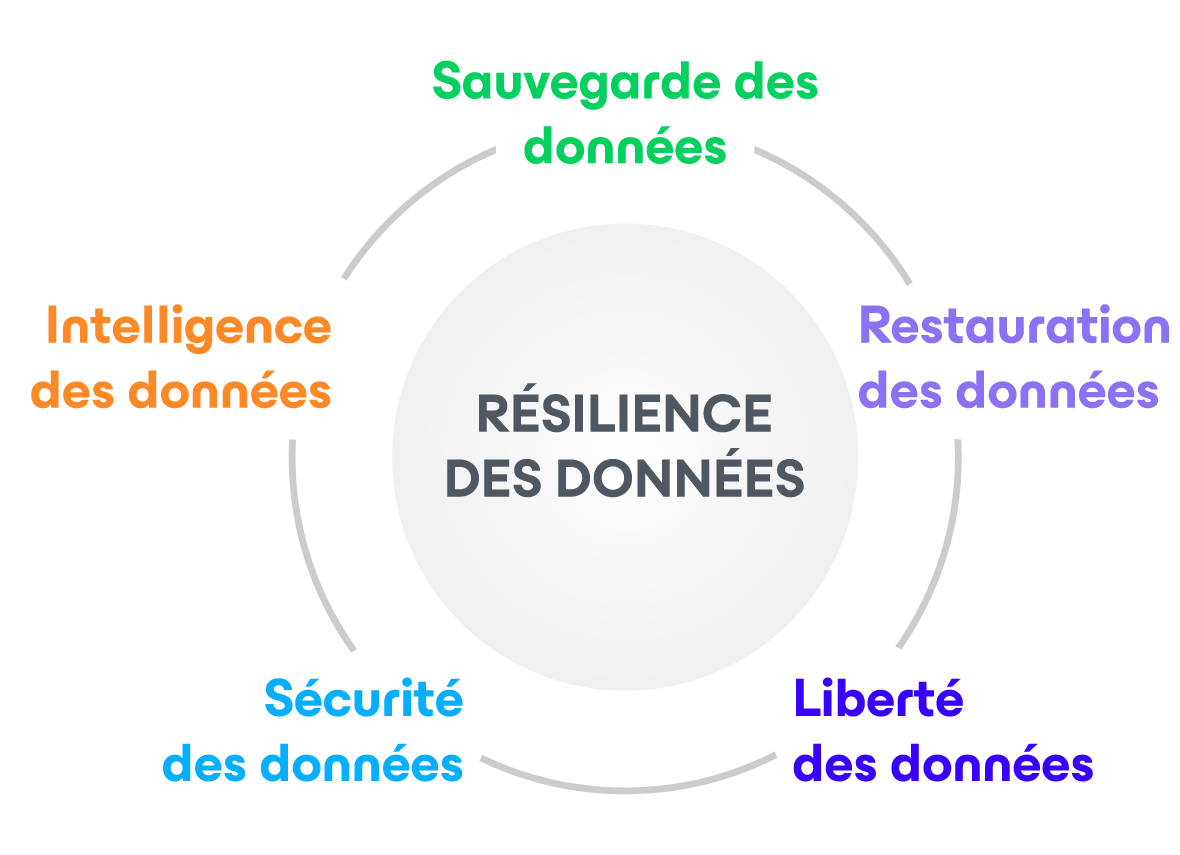

La Veeam Data Platform est bien placée pour les aider à répondre aux diverses exigences de la NIS2, en particulier en matière d’hygiène des données, de rapports, d’audits, de sauvegarde des données et de reprise après incident. La Veeam Data Platform comprend Veeam Backup & Replication, Veeam Recovery Orchestrator et Veeam ONE pour la surveillance et les alertes, ce qui constitue un socle solide pour sécuriser les actifs numériques et renforcer la cyber-résilience.

- Veeam Backup & Replication : assure la sécurité des données contre les pertes et les menaces en offrant une sauvegarde et une réplication fiables de tous les workloads.

- Veeam Recovery Orchestrator : assure la restauration rapide des services stratégiques grâce à l’automatisation de la reprise après incident, de la planification et des tests.

- Veeam ONE : offre à votre environnement de sauvegarde des niveaux avancés de supervision, de reporting et de capacity planning pour que vous soyez plus à même d’assurer la continuité de l’activité et de répondre à vos exigences de conformité.

- Analyseur de sécurité et de conformité de Veeam : réussissez votre restauration grâce à des analyses automatisées en vous appuyant sur les meilleures pratiques de renforcement de l’infrastructure et de protection des données.

- Centre d’évaluation des menaces de Veeam : mettez en évidence les menaces, identifiez les risques et déterminez le score de sécurité de votre environnement

Les solutions de Veeam sont conçues pour constituer un élément essentiel de votre boîte à outils de cybersécurité et aider votre entreprise à naviguer dans les complexités de la conformité NIS2. Toutefois, la préparation à la directive NIS2 va bien au-delà des capacités de tel ou tel fournisseur. Cela implique un engagement à suivre une formation continue en matière de cybersécurité, à adopter des meilleures pratiques et à être prêt à investir dans les technologies et les processus nécessaires pour se protéger contre des menaces en constante évolution.

Contactez un expert Veeam aujourd’hui pour découvrir comment Veeam peut aider votre entreprise à se préparer pour NIS2. Découvrez comment les solutions de protection des données et de gestion de Veeam peuvent renforcer votre posture de cybersécurité, garantir votre conformité à NIS2 et préserver l’avenir de votre entreprise face aux nouvelles cybermenaces.

Conclusion

La directive NIS2 constitue une avancée majeure dans l’approche de l’Union européenne en matière de cybersécurité. En élargissant le champ d’application de la directive NIS originale et en introduisant des exigences de conformité plus strictes, NIS2 vise à renforcer la sécurité et la résilience des entités essentielles et importantes dans de multiples secteurs.

Idées clés

Portée et couverture élargies : le champ d’application élargi de la directive couvre désormais un plus large éventail de secteurs et d’entités afin que les infrastructures et les services numériques stratégiques soient protégés de manière adéquate contre des cybermenaces qui évoluent sans cesse.

Gestion des risques et réponse aux incidents améliorées : L’accent mis sur des cadres complets de gestion des risques, associé à des exigences strictes en matière de déclaration des incidents, souligne l’engagement de l’UE en faveur d’une gouvernance proactive de la cybersécurité.

Gouvernance et responsabilisation : la directive impose une structure de gouvernance plus responsable et engage directement la responsabilité des dirigeants dans la surveillance de la cybersécurité et les situations de non-conformité.

Risques liés aux tiers et à la chaîne d’approvisionnement : Les organisations sont maintenant tenues de gérer méticuleusement les risques liés aux tiers et à la chaîne d’approvisionnement, reflétant la nature interconnectée des environnements commerciaux modernes.

Renforcement de l’application de la loi et des sanctions : la mise en place de lourdes sanctions et de mécanismes de surveillance renforcés montre que l’UE est fermement déterminée à imposer la conformité et à dissuader de toute négligence.

Implications pour les entreprises

Pour les entreprises, NIS2 n’est pas seulement une exigence réglementaire, mais un impératif stratégique qui nécessite une transformation complète de leurs pratiques de cybersécurité. Elles doivent entreprendre un examen complet de leur posture de sécurité actuelle, mettre en œuvre de solides processus de gestion des risques et renforcer leurs capacités de réponse aux incidents. De plus, ils doivent s’assurer que les partenaires de la chaîne d’approvisionnement sont également alignés sur les exigences NIS2.

À l’avenir

Pour réussir dans ce nouveau paysage réglementaire, les entreprises doivent adopter une approche proactive de la cybersécurité. En suivant une approche structurée qui comprend la compréhension du champ d’application de la directive, la réalisation d’analyses des lacunes et l’élaboration d’une feuille de route détaillée en matière de conformité, les organisations peuvent atteindre la conformité NIS2 tout en améliorant simultanément leur résilience globale en matière de cybersécurité.

Pensée finale

La directive NIS2 propose un schéma pour atteindre l’excellence en matière de cybersécurité dans l’ensemble de l’UE. Alors que les entreprises s’engagent dans ce parcours de transformation, l’adoption des principes de la directive garantira non seulement la conformité, mais contribuera également à construire un écosystème numérique plus sûr et plus résilient en Europe.

Poursuivez votre lecture sur la NIS2 et ses implications éventuelles pour votre entreprise en téléchargeant notre livre blanc La directive NIS2 : Ce qu’il faut savoir et comment se préparer.