Veeam Backup for Microsoft Entra ID

- Veeam Data Platform

- Backup e ripristino

Backup sicuro, ripristino pulito e resilienza dei dati: forniti all'istante

Mantieni i tuoi dati al sicuro e sotto controllo

- I backup sono la tua migliore linea di difesa

- Ampia gamma di supporto per tutto il tuo ambiente di dati

- Rafforza il tuo livello di sicurezza

- Backup e ripristino

- Vantaggi

- Carichi di lavoro

- Funzionalità

- Come funziona

- Edizioni della piattaforma

- Risorse

Garantisci la sicurezza dei tuoi backup

Prendi posizione contro gli attacchi informatici

Soddisfa tutti gli obiettivi di ripristino

Fai affidamento sul raggiungimento dei tuoi obiettivi di ripristino ogni volta con il pioniere del ripristino istantaneo al tuo fianco.

Protezione dal ransomware garantita al 100%

Rendi resilienti i tuoi dati con backup puliti e collaudati di cui ti puoi fidare, oltre all'immutabilità end-to-end per mantenere operativa la tua azienda.

Proteggi il tuo datacenter ibrido

Semplifica il backup e il ripristino nel cloud ibrido: organizza e gestisci facilmente il backup e utilizza il tiering basato su policy per archiviare i dati su diverse classi di storage.

Hai bisogno di resilienza

Assicura la protezione, la recuperabilità e la conformità dei dati

NOVITÀ

Mitigazione proattiva delle minacce

Espandi la ricerca di indicatori di compromissione (IoC) e sperimenta una maggiore velocità con la protezione integrata contro milioni di minacce malware.

NOVITÀ

Storage cloud sicuro

Ottieni l'accesso istantaneo a uno storage cloud sicuro e a prezzi prevedibili con Veeam Vault, completamente integrato con la Veeam Data Platform.

MIGLIORATO

Assistenza basata sull'IA

Hai bisogno di una risposta più veloce? Il nostro assistente AI generativo integrato nel prodotto, basato sui Large Language Model, è formato sulla documentazione sul prodotto con accesso in tempo reale alla knowledge base di Veeam per un'assistenza aggiornata.

Rilevamento precoce delle minacce

Il nostro motore di rilevamento del malware integrato, basato sull'IA, interviene durante il backup ed esegue analisi in linea dell'entropia e delle estensioni dei file a basso impatto per rilevare rapidamente le minacce.

Evita la reinfezione

Grazie all'analisi dei contenuti YARA, i ceppi di ransomware identificati vengono individuati per impedire la reintroduzione di malware nel tuo ambiente.

Ottieni una seconda opinione

Consentendo al tuo strumento per la rilevazione delle minacce informatiche di segnalare le infezioni direttamente nell'API Veeam per gli incidenti, puoi contrassegnare i punti di ripristino esistenti come infetti o attivare un backup.

Garantisci la sopravvivenza

Previeni l'eliminazione o la crittografia accidentale o dolosa dei backup utilizzando un'architettura Zero Trust, una protezione amministrativa "a quattro occhi" e backup immutabili.

Dai la caccia ai malware

Metti in evidenza le minacce, identifica i rischi e misura il punteggio di sicurezza del tuo ambiente nel Centro minacce Veeam.

Verifica sicurezza e conformità

Aumenta la fiducia nel ripristino con le scansioni automatizzate utilizzando lo strumento di analisi della sicurezza e della conformità, sfruttando le best practice di rafforzamento dell’infrastruttura e di protezione dei dati.

Backup di AWS, Azure e Google Cloud

Mantieni resiliente la tua infrastruttura ibrida e multi-cloud con backup e ripristino sicuri, ottimizzati in termini di costi e cloud-native.

I dati sono al sicuro

Blocca i tuoi backup con l'immutabilità end-to-end, integrata nel tuo KMS per semplificare la gestione dalla creazione all'eliminazione.

Adotta la portabilità dei dati

Migra con fiducia il tuo patrimonio di dati e ripristina istantaneamente i backup da altri hypervisor.

Veeam Data Platform

Potente resilienza dei dati

- Integrità per la tua identità

- Resilienza per le tue risorse critiche

- Evoluzione per la tua azienda

Proteggi. Rispondi. Ripristina.

Ripristinare o migrare a un nuovo hypervisor

Scopri come spostare i carichi di lavoro su un nuovo hypervisor con pochi, semplici clic.

Semplice ripristino su Microsoft Azure

Sia che si tratti di Microsoft Azure o di un altro cloud pubblico, Veeam può offrirti un percorso diretto.

Configura con fiducia e semplifica il tuo livello di sicurezza

Sfrutta l'intelligenza artificiale per trovare le risposte di cui hai bisogno, avvisandoti delle minacce di cui potresti non essere a conoscenza.

Tendenze nel ransomware

Approfitta della protezione di livello enterprise

Disponibile in tre edizioni complete di livello enterprise, la nostra opzione premium più potente ti offre una protezione sicura e completa ottenibile solo con Veeam Data Platform.

Veeam Data Platform

Foundation

Fondamenta sicure

- Protezione virtuale, cloud e fisica

- Rilevamento del malware in linea

- Analisi della sicurezza e della conformità

Advanced

Resilienza informatica

Tutte le funzionalità di Foundation +

- Scansione di Veeam Threat Hunter e degli strumenti IoC

- GenAI con Veeam Intelligence

- Applicazioni Splunk e Palo Alto

- Centro minacce Veeam e analisi dei contenuti YARA

Premium

Resilienza aziendale

Tutte le funzionalità di Advanced +

- Ripristino pulito e convalidato

- Disaster Recovery nel cloud

- Valutazione proattiva delle minacce

- Test di ripristino con scansione del malware

Servizi di ripristino in caso di incidenteVeeam Cyber Secure è un programma di alto livello con protezione in qualsiasi fase di un incidente informatico.

BaaS e DRaaS basati su Veeam

Cerchi un servizio gestito? Accedi a BaaS e DRaaS basati su Veeam e forniti dai partner Veeam per:

- BaaS gestito e backup off-site

- DRaaS

- BaaS per Microsoft 365

- BaaS per il cloud pubblico

Scopri le valutazioni dei nostri clienti

Informazioni e tendenze nel backup e ripristino

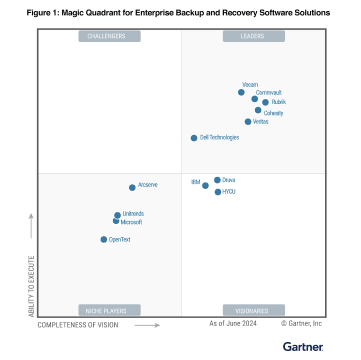

Gartner® Magic Quadrant™ 2024

Veeam si è posizionata in vetta per l'abilità di esecuzione per la quinta volta consecutiva ed è stata nominata un Leader per l'ottava volta.

451 Ricerca: Guida alla protezione dei dati 2024 per aziende acquirenti

La Guida alla protezione dei dati 2024 mette in evidenza le tendenze e consiglia le aziende su come garantire strategie di protezione dei dati adattabili e scalabili.

Valutazione della maturità del ripristino ransomware

Esegui la nostra breve valutazione per confrontare la tua strategia di ripristino dal ransomware con le best practice relative a componenti utilizzati, storage, crittografia e orchestrazione del ripristino.

Report globale 2024: Tendenze nel ransomware

Lezioni apprese da 1.200 vittime e 2.500 attacchi informatici, che mettono in evidenza le azioni intraprese per il ripristino dall'impatto degli attacchi informatici.

DOMANDE FREQUENTI

Cos'è Veeam Backup & Replication?

Qual è la parte più importante del ripristino dei dati?

Quali ambienti supporta Veeam Backup & Replication?

Qual è il ruolo dell'intelligenza artificiale in Veeam Backup & Replication?

Veeam Backup & Replication può eseguire il ripristino granulare?

Radical Resilience is Our Difference

soddisfare le esigenze IT di oggi e di domani.

Richiedi una demo

Scopri come modernizzare la tua protezione dei dati in una sessione dal vivo

Richiedi una demo

Ops! Qualcosa è andato storto.

Riprova più tardi.