Business

|

2024年12月10日

< 1 min to read

企業では、顧客記録や財務記録から電子メール、ビジネスに重要なドキュメントまで、膨大な量の情報を保存するのが一般的です。サーバーはほぼあらゆるものに使用されるため、どのようなビジネス継続性計画であれサーバーのバックアップは必須です。 Read more

Technical

|

2024年12月10日

< 1 min to read

VeeamインシデントAPIとは?

VeeamインシデントAPIは、Veeam SoftwareがVeeam Backup & Replication v12.1内で提供するアプリケーションプログラミングインターフェイスです。 Read more

Business

|

2024年12月10日

< 1 min to read

サイバーセキュリティにおける職務分掌とは?

サイバーセキュリティにおける職務の分離(SOD)は役割分担とも呼ばれ、サイバーセキュリティでよく使用されるリスク管理の一形態であり、ミッションクリティカルなデータに関してインサイダーの脅威を軽減し、エラーや事故のリスクを軽減します。複数の担当者が主要な職務を担当することで、組織は利益相反を防ぎ、データの整合性とアベイラビリティをより適切に維持できます。 Read more

Business

|

2024年12月10日

< 1 min to read

Veeam Backup for Proxmox

Proxmox Virtual Environment(VE)は、仮想マシン(VM)とコンテナ化テクノロジーを組み合わせた堅牢なオープンソース仮想化プラットフォームとして急速に人気を博しています。近年の市場の変化に伴い、VMとコンテナの両方を1つのプラットフォームで管理できる投資対効果の高い機能と機能豊富な機能が、あらゆる規模の企業にとって魅力となっています。ただし、ハイパーバイザープラットフォームの移行は、慎重に行う必要があります。 Read more

Technical

|

2024年12月10日

< 1 min to read

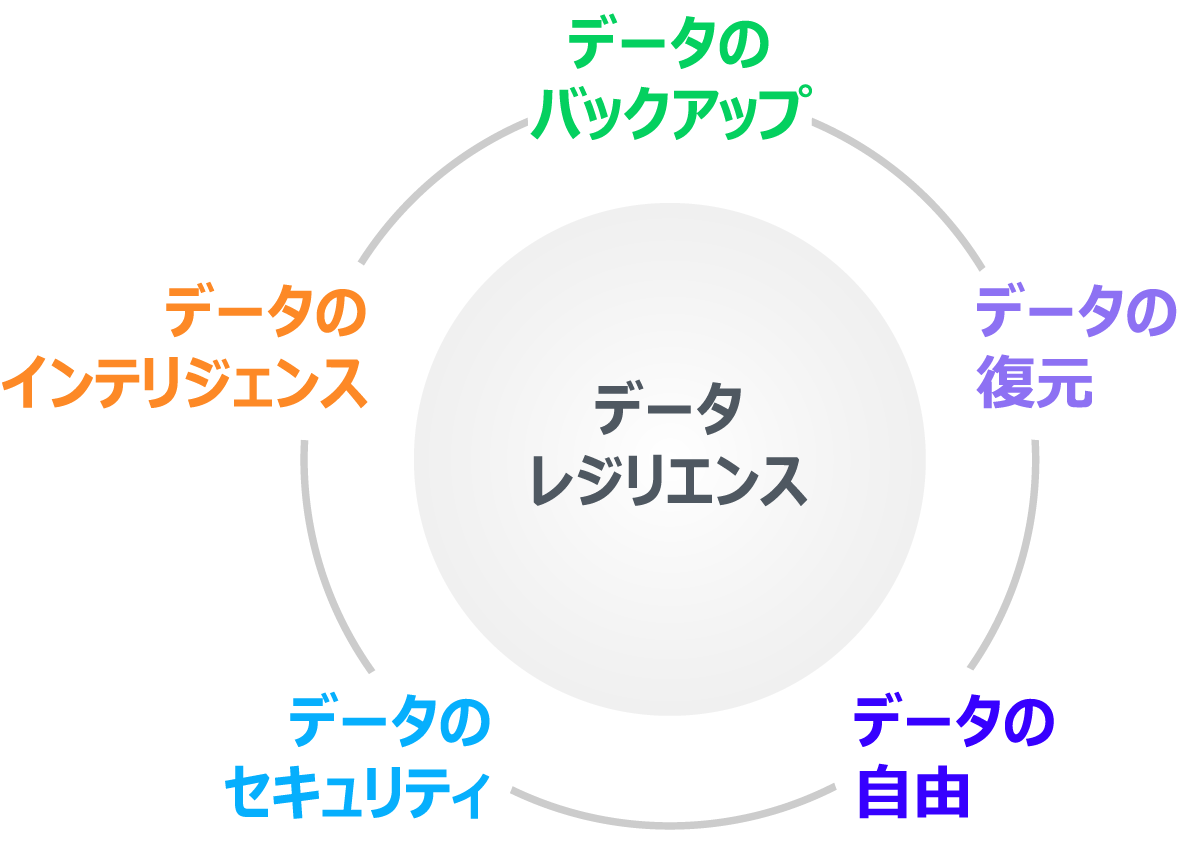

ゼロトラストのデータレジリエンス(ZTDR)を理解する

現代のIT環境では、ユーザーはどこからでもデータにアクセスできる必要があります。ただし、これにより、安全な境界を構築し、脅威を締め出そうとする従来のネットワークセキュリティモデルに大きな課題が生じました。時間の経過とともにユーザーとデータの分散が進むにつれて、ユーザーはセキュリティで完全に保護することのできないあらゆる種類のネットワークからデータにアクセスするため、このモデルではもはや十分ではないことが明らかになりつつあります。 Read more

Technical

|

2024年12月9日

< 1 min to read

中小企業のための仮想化:運用の改善とコストの削減

ITプロフェッショナルとして、運用の合理化とコスト削減のための仮想化の重要性はいくら強調してもし過ぎることはありません。中小企業にとって、仮想化は画期的な革新となり得ます。予算とリソースが限られているため、1ドル1分が重要です。中小企業は、サーバー、ストレージ、ネットワーク、デスクトップ、およびアプリケーションを仮想化することにより、効率、セキュリティ、スケーラビリティ、および連続性を向上させつつ費用を削減できます。 Read more

Technical

|

2024年12月9日

< 1 min to read

キー管理システム(KMS)の概要

データの暗号化および復号化によるデータ保護においては、データのエンコーディングとデコーディングに欠かせないツールであるキー管理システム(KMS)が不可欠ですKMSは、これらのキーを処理するための安全な環境を提供し、承認されたシステムと個人のみがアクセスできるようにします。KMSは、特に複雑なIT環境において、機密データの機密性と整合性を保護するために不可欠です。 Read more

Business

|

2024年12月9日

< 1 min to read

サイバーセキュリティにおけるCIAトライアドとは何ですか?

CIAトライアドはスパイ映画のように聞こえるかもしれませんが、サイバーセキュリティの世界では、デジタル情報を安全に保つことができる原則の1つです。CIAは、3つの原則を表す頭字語です。データを保護し(機密性)、データの正確性を保ち(整合性)、必要なときに必ず利用できるようにすること(アベイラビリティ)を意味します。 Read more

Business

|

2024年12月4日

< 1 min to read

Backup as a Service(BaaS)とは何か?

顧客の詳細、財務記録、知的財産、運用データのいずれの情報であっても、組織は日常業務でこれらの情報に大きく依存しています。しかし、データ消失、サイバー攻撃、その他のリスクの脅威が高まり、また従来のバックアップが複雑で管理や設定が難しく、組織が持っていないまたは負担できないような多くの専門知識が求められる状況で、重要なデータを常に保護し、復元可能な状態にしておくにはどうすればよいでしょうか。 Read more

Business

|

2024年11月6日

< 1 min to read

Recon Scanner for Veeam Data Platform:プロアクティブな脅威評価の未来を明らかにする

今日のデジタル環境では、システムとデータが常に攻撃の標的となっています。サイバー攻撃はもはや稀な出来事ではなく、頻繁に発生しています。脅威アクターは、さまざまな戦術、技術、手順(TTP)利用してシステムの侵害を試みます。2024 Veeamランサムウェアトレンドレポートによると、これらの攻撃は本番環境だけでなくバックアップも標的としており、ランサムウェア攻撃からの復元がかつてないほど困難になっています。 Read more